FTP dürfte heute auch vielen technischen Laien ein Begriff sein. Das File Transfer Protocol sorgt für die Übertragung der Daten vom Rechner zum Server. Bei der Installation von WordPress kommt fast immer FTP zur Anwendung. Die Spezifikationen sind jedoch über 30 Jahre alt und stammen aus einer Zeit, als Sicherheit im Internet kein großes Thema war. Wie sicher ist FTP?

Zusammenfassung: WordPress verwendet eine FTP-Verbindung. Unverschlüsseltes FTP ist aber eine riesige Sicherheitslücke, weil die Zugangsdaten als Reintext übertragen und von einem Hacker aufgezeichnet werden können. Deshalb sollte ein Server für WordPress unbedingt sicheres FTP über TLS unterstützen!

Die Antwort ist einfach: FTP ist so unsicher, dass man sich über den Mangel an Alternativen nur wundern kann. FTP überträgt die Daten nämlich unverschlüsselt. Und zwar nicht nur die Daten, die ohnehin jeder online sehen kann, sondern auch die Zugangsdaten zum Server!

Schauen wir uns das mal genauer an mit einem Datenlogger. Ich verwende dazu Wireshark. Das Programm zeichnet alle Verbindungen auf, die in einem Netzwerk aufgebaut werden. Für den Austausch der Daten verwende ich Filezilla und habe für diesen Test eine Verbindung mit einem falschen Passwort erstellt. Die Verbindung ist als unverschlüsseltes FTP konfiguriert.

Wireshark zeigt das Passwort der unverschlüsselten FTP-Verbindung an

Wir können sehen, dass das Passwort »demo« als text/plain übertragen wird und von einem Trojaner oder Wurm aufgezeichnet werden könnte. Mit diesen Zugangsdaten könnte ein Hacker leicht die Daten auf dem Server ändern. Das Passwort ist hier willkürlich gewählt, daher sehen wir die Fehlermeldung »Login incorrect.«.

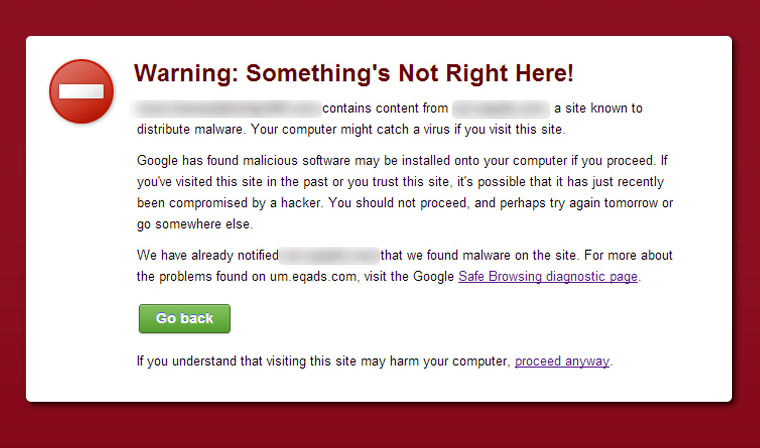

Das ist keinesfalls ein hypothetisches Szenario. Diesen Fall hatte ich schon öfter bei Kunden, bei denen der Zugriff auf den Server nicht anders zu erklären war. Was dann passieren kann, habe ich in dem Artikel WordPress sicherer machen beschrieben. Nicht selten quittiert Google den Angriff eines Hackers nach wenigen Stunden so:

Der Code der Seite wurde mit Malware infiziert, die von Google sehr schnell identifiziert wird. Die Seite wird geblockt und muss mühsam wieder aus der Google Blacklist entfernt werden.

Im folgenden Screenshot sehen wir das Protokoll einer sicheren Verbindung (»Explizites FTP über TLS«).

Wireshark zeigt das Passwort der verschlüsselten FTP-Verbindung an

Alle Daten werden verschlüsselt an den Server gesendet. Eine Entschlüsselung ist zwar grundsätzlich auch einem Hacker möglich. Die meisten Zugriffe erfolgen jedoch automatisiert, so dass der Angriff damit ausreichend abgewehrt wäre.

Leider sind sehr viele Server gar nicht für sicheres FTP konfiguriert. Bei der Auswahl eines Providers sollten Sie also unbedingt darauf achten, dass verschlüsseltes FTP angeboten wird. Fragen Sie vor Abschluss eines Vertrages beim Support nach, oder wechseln Sie den Anbieter, wenn sicheres FTP nicht oder nur gegen Aufpreis erhältlich ist.

2 comments Write a comment